wakeupneo

Пассажир

- Сообщения

- 20

- Реакции

- 23

Здравствуйте, дорогие форумчане))

Сегодня мы поговорим о новой операционной системе, которая называется OS Qubes.

В данной статье мы рассмотрим установку системы, настройку, поговорим о плюсах её использования и минусах.

Начнем!

Рассмотрим установку системы.

Нам необходимо скачать образ системы (iso) с официального сайта, ссылочка на него вот:

Далее нам нужно скачать программу под названием Rufus, если же вы используете операционную систему linux, то можете записать образ на флешку, используя терминал, а для тех, кто использует windows, скачивайте Rufus. Ссылка на программу:

Установки данная программа не требует, достаточно просто запустить.

Ещё нам необходима флешка, советую флешку объемом более 4 гб, лучше всего 8 гб.

Запускайте Rufus.

Вот, что мы видим при запуске программы.

Во вкладке «устройство» будет наша флешка. Во вкладке «схема раздела и тип системного интерфейса» выбираем либо MBR для компьютеров с BIOS или UEFI, либо MBR для компьютеров с UEFI, либо GPT для компьютеров с UEFI. Всё зависит от возможностей вашей материнской платы. Во вкладке «файловая система» ставим FAT32. Размер кластера по умолчанию. На плохие блоки проверять необязательно, на ваше усмотрение. Ставим галочку «быстрое форматирование». Ставим галочку «Создать загрузочный диск» и выбираем iso образ нашей системы. Далее убираем галочку «Создать расширенную метку и значок устройства», это необязательно. Нажимаем «Старт» и видим:

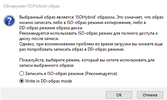

Выбираем «Write in DD-образ mode». Нужен именно DD-образ, иначе установка не запустится. Нажимаем «Ок» и ждем создания загрузочной флешки. При нажатии кнопки «Ок» появится вот такое окно:

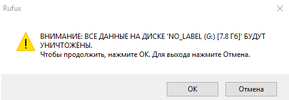

Оно предупреждает нас о том, что данные на флешке будут уничтожены. Будьте внимательны.

После того, как загрузочная флешка готова, перезагружайте свой ПК, заходите в БИОС и ставьте эту флешку в приоритет в загрузке, чтобы компьютер загрузился, используя её.

Появится вот такое окно:

Здесь можно выбрать язык. Я выбираю «Русский». Нажимаем «Continue».

Здесь нам необходимо выполнить ряд настроек, а именно: настройка клавиатуры, часового пояса, определиться, откуда и какие ставить пакеты, к примеру, наш iso образ, или же используя сеть, совершить ряд действий с жестким диском. Это мы рассмотрим подробнее.

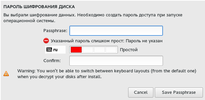

Программа установки просит нас выбрать жесткий диск. Ещё просит его разметить. Для этого действия предусмотрено несколько вариантов, а именно: автоматическая разметка или же ручная, я остановлюсь на разметке авто. По умолчанию включено шифрование жесткого диска, вы можете его отключить, я же оставил его включенным для большей безопасности. Собственно после нажатия вверху кнопки «Done» появится такое окно:

Нас просят указать пароль для шифрования диска. Как только введете пароль, нажимайте «Save Passphrase».

Вот и дошли до установки системы. Нажимаем «Begin Installation».

Тут требуется указать пароль администратора и создать нового пользователя для большей безопасности. Очень не рекомендуется вести свою деятельность, используя учётную запись администратора во избежание неприятностей. После того как вы введете пароль админа и создадите пользователя остается немного подождать до окончания установки.

В конце установки нужно будет нажать «Reboot». Далее следует вытащить флешку из гнезда компьютера и начнется загрузка с жесткого диска, установка завершена, теперь настройка.

Появилось вот такое окно, где нужно ввести пароль от зашифрованного диска. Теперь поняли для чего мы зашифровали диск?)

Выбираем в данном окне нашу систему «OS Qubes».

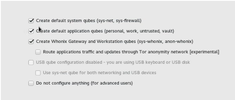

Нас просят указать кое-какие настройки. Рассмотрим подробнее.

OS Qubes по умолчанию. Приложения OS Qubes по умолчанию. Создание Whonix, точнее настройка. И при желании указать, как производить обновление, но это экспериментальная функция и может работать некорректно. Остальное можно пропустить. Как только вы разобрались с настройками, нажимайте «Done».

Теперь нажимаем «Finish» и на этом всё, далее нужно будет ввести логин и пароль. Мы в системе.

Рассмотрим вариант, что вы выбрали не всё стандартное, а именно сняли галочку «Создание Whonix» при первом запуске системы. Это значит, что вы не создали sys-whonix и anon-whonix, следовательно, операционная система whonix не будет функционировать должным образом. Исправим это.

Следует ввести в терминале:

sudo qubes-dom0-update --enablerepo=qubes-templates-community qubes-template-whonix-gw qubes-template-whonix-ws

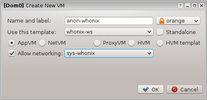

После обновления следует открыть менеджер qubes: dom0 – qubes vm manager – vm – create appvm и создать sys-whonix на базе шаблона whonix-gw.

Затем создаём anon-whonix на базе шаблона whonix-ws.

Далее dom0 – qubes vm manager – vm – create appvm.

Этими действиями мы пропускаем сеть через sys-whonix (т.е. через whonix gateway).

Теперь можно запускать whonix gateway, а затем whonix workstation и использовать защищенное соединение TOR. А дальше всё так же, что и в whonix под управлением virtualbox. Все, как и в обычной виртуалке. Если хотите обзор на систему whonix, то пишите в комментариях))

________________________________________________________________

Теперь мы оставим отзыв о данной системе.

Стоит упомянуть о том, что, по мнению экспертов в области информационной безопасности – эта система является наилучшей десктопной ОС для обеспечения безопасности через изоляцию, хоть и находится данная ось на раннем этапе развития.

Затронем архитектуру ядра. Большинство ОС Unix-семейства используют архитектуру монолитного ядра, что подразумевает множественные запуски кода с привилегиями высокого уровня, это называется доверенной вычислительной базой.

Если баги в безопасности или компрометация возникают внутри доверенной вычислительной базы, это с большой долей вероятности ставит под угрозу безопасность системы в целом.

В отличие от VMware или VirtualBox, которые запускаются прямо в ОС Windows или Linux, работа Qubes основана на использовании Xen. Это гипервизор первого типа, работающий на «железе». Qubes использует микроядро в качестве кода для обеспечения изоляции, что уменьшает поверхность для атаки.

Атакующий должен суметь скомпрометировать непосредственно гипервизор Xen, чтобы скомпрометировать систему в целом, что гораздо труднее осуществить, чем проникнуть на хост из виртуальной машины второго типа (VMware, VirtualBox). При использовании гипервизора первого типа, который, к примеру, используется для Qubes, нет полноценной хостовой ОС, которую можно скомпрометировать. Это главное преимущество Qubes по сравнению с VirtualBox и VMware.

Qubes обладает встроенной интеграцией с TOR. Рабочая станция и шлюз Whonix поставляются в комплекте с Qubes. В итоге, мы обладаем преимуществами приватности и анонимности Whonix, а также обладаем безопасностью хоста посредством изоляции.

Основные достоинства разобрали, перейдем к недостаткам.

1) Это нехватка аппаратной поддержки.

2) Для извлечения максимума преимуществ для безопасности, потребуется процессор, который поддерживает технологию виртуализации, включая Intel VT-x или AMD-V, а также Intel VT-d или IOMMU. Вдобавок нужен BIOS с доверенным платформенным модулем (ТРМ) для защиты от атак типа Evil Maid. Так же потребуется просто мощный проц и много оперативной памяти, если собрались запускать много виртуальных машин.

3) И последняя проблема – это сами производители железа. Железо совершенствуется с каждым днем и qubes не поспевает за этим.

4) Ах да, и Qubes не работает в VirtualBox или VMware.

На этом всё, спасибо, что дочитали до конца))) До встречи в других статьях!

Сегодня мы поговорим о новой операционной системе, которая называется OS Qubes.

В данной статье мы рассмотрим установку системы, настройку, поговорим о плюсах её использования и минусах.

Начнем!

Рассмотрим установку системы.

Нам необходимо скачать образ системы (iso) с официального сайта, ссылочка на него вот:

Пожалуйста Войдите или Зарегистрируйтесь чтобы видеть скрытые ссылки.

Далее нам нужно скачать программу под названием Rufus, если же вы используете операционную систему linux, то можете записать образ на флешку, используя терминал, а для тех, кто использует windows, скачивайте Rufus. Ссылка на программу:

Пожалуйста Войдите или Зарегистрируйтесь чтобы видеть скрытые ссылки.

Установки данная программа не требует, достаточно просто запустить.

Ещё нам необходима флешка, советую флешку объемом более 4 гб, лучше всего 8 гб.

Запускайте Rufus.

Вот, что мы видим при запуске программы.

Во вкладке «устройство» будет наша флешка. Во вкладке «схема раздела и тип системного интерфейса» выбираем либо MBR для компьютеров с BIOS или UEFI, либо MBR для компьютеров с UEFI, либо GPT для компьютеров с UEFI. Всё зависит от возможностей вашей материнской платы. Во вкладке «файловая система» ставим FAT32. Размер кластера по умолчанию. На плохие блоки проверять необязательно, на ваше усмотрение. Ставим галочку «быстрое форматирование». Ставим галочку «Создать загрузочный диск» и выбираем iso образ нашей системы. Далее убираем галочку «Создать расширенную метку и значок устройства», это необязательно. Нажимаем «Старт» и видим:

Выбираем «Write in DD-образ mode». Нужен именно DD-образ, иначе установка не запустится. Нажимаем «Ок» и ждем создания загрузочной флешки. При нажатии кнопки «Ок» появится вот такое окно:

Оно предупреждает нас о том, что данные на флешке будут уничтожены. Будьте внимательны.

После того, как загрузочная флешка готова, перезагружайте свой ПК, заходите в БИОС и ставьте эту флешку в приоритет в загрузке, чтобы компьютер загрузился, используя её.

Появится вот такое окно:

Здесь можно выбрать язык. Я выбираю «Русский». Нажимаем «Continue».

Здесь нам необходимо выполнить ряд настроек, а именно: настройка клавиатуры, часового пояса, определиться, откуда и какие ставить пакеты, к примеру, наш iso образ, или же используя сеть, совершить ряд действий с жестким диском. Это мы рассмотрим подробнее.

Программа установки просит нас выбрать жесткий диск. Ещё просит его разметить. Для этого действия предусмотрено несколько вариантов, а именно: автоматическая разметка или же ручная, я остановлюсь на разметке авто. По умолчанию включено шифрование жесткого диска, вы можете его отключить, я же оставил его включенным для большей безопасности. Собственно после нажатия вверху кнопки «Done» появится такое окно:

Нас просят указать пароль для шифрования диска. Как только введете пароль, нажимайте «Save Passphrase».

Вот и дошли до установки системы. Нажимаем «Begin Installation».

Тут требуется указать пароль администратора и создать нового пользователя для большей безопасности. Очень не рекомендуется вести свою деятельность, используя учётную запись администратора во избежание неприятностей. После того как вы введете пароль админа и создадите пользователя остается немного подождать до окончания установки.

В конце установки нужно будет нажать «Reboot». Далее следует вытащить флешку из гнезда компьютера и начнется загрузка с жесткого диска, установка завершена, теперь настройка.

Появилось вот такое окно, где нужно ввести пароль от зашифрованного диска. Теперь поняли для чего мы зашифровали диск?)

Выбираем в данном окне нашу систему «OS Qubes».

Нас просят указать кое-какие настройки. Рассмотрим подробнее.

OS Qubes по умолчанию. Приложения OS Qubes по умолчанию. Создание Whonix, точнее настройка. И при желании указать, как производить обновление, но это экспериментальная функция и может работать некорректно. Остальное можно пропустить. Как только вы разобрались с настройками, нажимайте «Done».

Теперь нажимаем «Finish» и на этом всё, далее нужно будет ввести логин и пароль. Мы в системе.

Рассмотрим вариант, что вы выбрали не всё стандартное, а именно сняли галочку «Создание Whonix» при первом запуске системы. Это значит, что вы не создали sys-whonix и anon-whonix, следовательно, операционная система whonix не будет функционировать должным образом. Исправим это.

Следует ввести в терминале:

sudo qubes-dom0-update --enablerepo=qubes-templates-community qubes-template-whonix-gw qubes-template-whonix-ws

После обновления следует открыть менеджер qubes: dom0 – qubes vm manager – vm – create appvm и создать sys-whonix на базе шаблона whonix-gw.

Затем создаём anon-whonix на базе шаблона whonix-ws.

Далее dom0 – qubes vm manager – vm – create appvm.

Этими действиями мы пропускаем сеть через sys-whonix (т.е. через whonix gateway).

Теперь можно запускать whonix gateway, а затем whonix workstation и использовать защищенное соединение TOR. А дальше всё так же, что и в whonix под управлением virtualbox. Все, как и в обычной виртуалке. Если хотите обзор на систему whonix, то пишите в комментариях))

________________________________________________________________

Теперь мы оставим отзыв о данной системе.

Стоит упомянуть о том, что, по мнению экспертов в области информационной безопасности – эта система является наилучшей десктопной ОС для обеспечения безопасности через изоляцию, хоть и находится данная ось на раннем этапе развития.

Затронем архитектуру ядра. Большинство ОС Unix-семейства используют архитектуру монолитного ядра, что подразумевает множественные запуски кода с привилегиями высокого уровня, это называется доверенной вычислительной базой.

Если баги в безопасности или компрометация возникают внутри доверенной вычислительной базы, это с большой долей вероятности ставит под угрозу безопасность системы в целом.

В отличие от VMware или VirtualBox, которые запускаются прямо в ОС Windows или Linux, работа Qubes основана на использовании Xen. Это гипервизор первого типа, работающий на «железе». Qubes использует микроядро в качестве кода для обеспечения изоляции, что уменьшает поверхность для атаки.

Атакующий должен суметь скомпрометировать непосредственно гипервизор Xen, чтобы скомпрометировать систему в целом, что гораздо труднее осуществить, чем проникнуть на хост из виртуальной машины второго типа (VMware, VirtualBox). При использовании гипервизора первого типа, который, к примеру, используется для Qubes, нет полноценной хостовой ОС, которую можно скомпрометировать. Это главное преимущество Qubes по сравнению с VirtualBox и VMware.

Qubes обладает встроенной интеграцией с TOR. Рабочая станция и шлюз Whonix поставляются в комплекте с Qubes. В итоге, мы обладаем преимуществами приватности и анонимности Whonix, а также обладаем безопасностью хоста посредством изоляции.

Основные достоинства разобрали, перейдем к недостаткам.

1) Это нехватка аппаратной поддержки.

2) Для извлечения максимума преимуществ для безопасности, потребуется процессор, который поддерживает технологию виртуализации, включая Intel VT-x или AMD-V, а также Intel VT-d или IOMMU. Вдобавок нужен BIOS с доверенным платформенным модулем (ТРМ) для защиты от атак типа Evil Maid. Так же потребуется просто мощный проц и много оперативной памяти, если собрались запускать много виртуальных машин.

3) И последняя проблема – это сами производители железа. Железо совершенствуется с каждым днем и qubes не поспевает за этим.

4) Ах да, и Qubes не работает в VirtualBox или VMware.

На этом всё, спасибо, что дочитали до конца))) До встречи в других статьях!

Вложения

-

1.png189.6 КБ · Просмотры: 207

1.png189.6 КБ · Просмотры: 207 -

2.png74.7 КБ · Просмотры: 209

2.png74.7 КБ · Просмотры: 209 -

3.png15.1 КБ · Просмотры: 203

3.png15.1 КБ · Просмотры: 203 -

4.png4.7 КБ · Просмотры: 204

4.png4.7 КБ · Просмотры: 204 -

5.png98.6 КБ · Просмотры: 211

5.png98.6 КБ · Просмотры: 211 -

6.png117.2 КБ · Просмотры: 205

6.png117.2 КБ · Просмотры: 205 -

7.png80 КБ · Просмотры: 198

7.png80 КБ · Просмотры: 198 -

8.png19.6 КБ · Просмотры: 198

8.png19.6 КБ · Просмотры: 198 -

9.png111 КБ · Просмотры: 194

9.png111 КБ · Просмотры: 194 -

10.png71.8 КБ · Просмотры: 200

10.png71.8 КБ · Просмотры: 200 -

11.png39.6 КБ · Просмотры: 192

11.png39.6 КБ · Просмотры: 192 -

12.png13.9 КБ · Просмотры: 195

12.png13.9 КБ · Просмотры: 195 -

13.png33.9 КБ · Просмотры: 195

13.png33.9 КБ · Просмотры: 195 -

14.png15.2 КБ · Просмотры: 195

14.png15.2 КБ · Просмотры: 195 -

15.png43.8 КБ · Просмотры: 195

15.png43.8 КБ · Просмотры: 195 -

16.png31.1 КБ · Просмотры: 188

16.png31.1 КБ · Просмотры: 188 -

17.png21.2 КБ · Просмотры: 190

17.png21.2 КБ · Просмотры: 190 -

18.png20.4 КБ · Просмотры: 195

18.png20.4 КБ · Просмотры: 195 -

19.png48.3 КБ · Просмотры: 193

19.png48.3 КБ · Просмотры: 193